Cuando por algun motivo se quiera permitir la entrega de archivos adjuntos de las extensiones bloqueadas por defecto en Exchange Online, podemos desbloquearlo para permitir su entrega a los buzones de correo de los usuarios, sin embargo es importante primero verificar que al permitir extensiones, no se presenten problemas de seguridad es decir que no se permitan extensiones que provoquen ataques o vulneren la seguridad de la información de la pltaforma.

Por defecto la política OwaMailboxPolicy-Default permite o deniega la entrega de los archivos por default

AllowedFileTypes : {.rpmsg, .xlsx, .xlsm, .xlsb, .tiff, .pptx, .pptm, .ppsx, .ppsm, .docx, .docm, .zip, .xls, .wmv, .wma, .wav, .vsd, .txt, .tif, .rtf, .pub, .ppt, .png,.pdf, .one, .mp3, .jpg, .gif, .doc, .bmp, .avi}

AllowedMimeTypes : {image/jpeg, image/png, image/gif, image/bmp}

BlockedFileTypes : {.settingcontent-ms, .printerexport, .appcontent-ms, .appref-ms, .vsmacros, .website, .msh2xml, .msh1xml, .diagcab, .webpnp, .ps2xml, .ps1xml, .mshxml,

.gadget, .theme, .psdm1, .mhtml, .cdxml, .xbap, .vhdx, .pyzw, .pssc, .psd1, .psc2, .psc1, .msh2, .msh1, .jnlp, .aspx, .appx, .xnk, .xml, .xll, .wsh,.wsf, .wsc, .wsb, .vsw, .vst, .vss, .vhd, .vbs, .vbp, .vbe, .url, .udl, .tmp, .shs, .shb, .sct, .scr, .scf, .reg, .pyz, .pyw, .pyo, .pyc, .pst, .ps2,.ps1, .prg, .prf, .plg, .pif, .pcd, .ops, .msu, .mst, .msp, .msi, .msh, .msc, .mht, .mdz, .mdw, .mdt, .mde, .mdb, .mda, .mcf, .maw, .mav, .mau, .mat,.mas, .mar, .maq, .mam, .mag, .maf, .mad, .lnk, .ksh, .jse, .jar, .its, .isp, .ins, .inf, .htc, .hta, .hpj, .hlp, .grp, .fxp, .exe, .der, .csh, .crt,.cpl, .com, .cnt, .cmd, .chm, .cer, .bat, .bas, .asx, .asp, .app, .apk, .adp, .ade, .ws, .vb, .py, .pl, .js}

BlockedMimeTypes : {application/x-javascript, application/javascript, application/msaccess, x-internet-signup, text/javascript, application/xml, application/prg,application/hta, text/scriplet, text/xml}

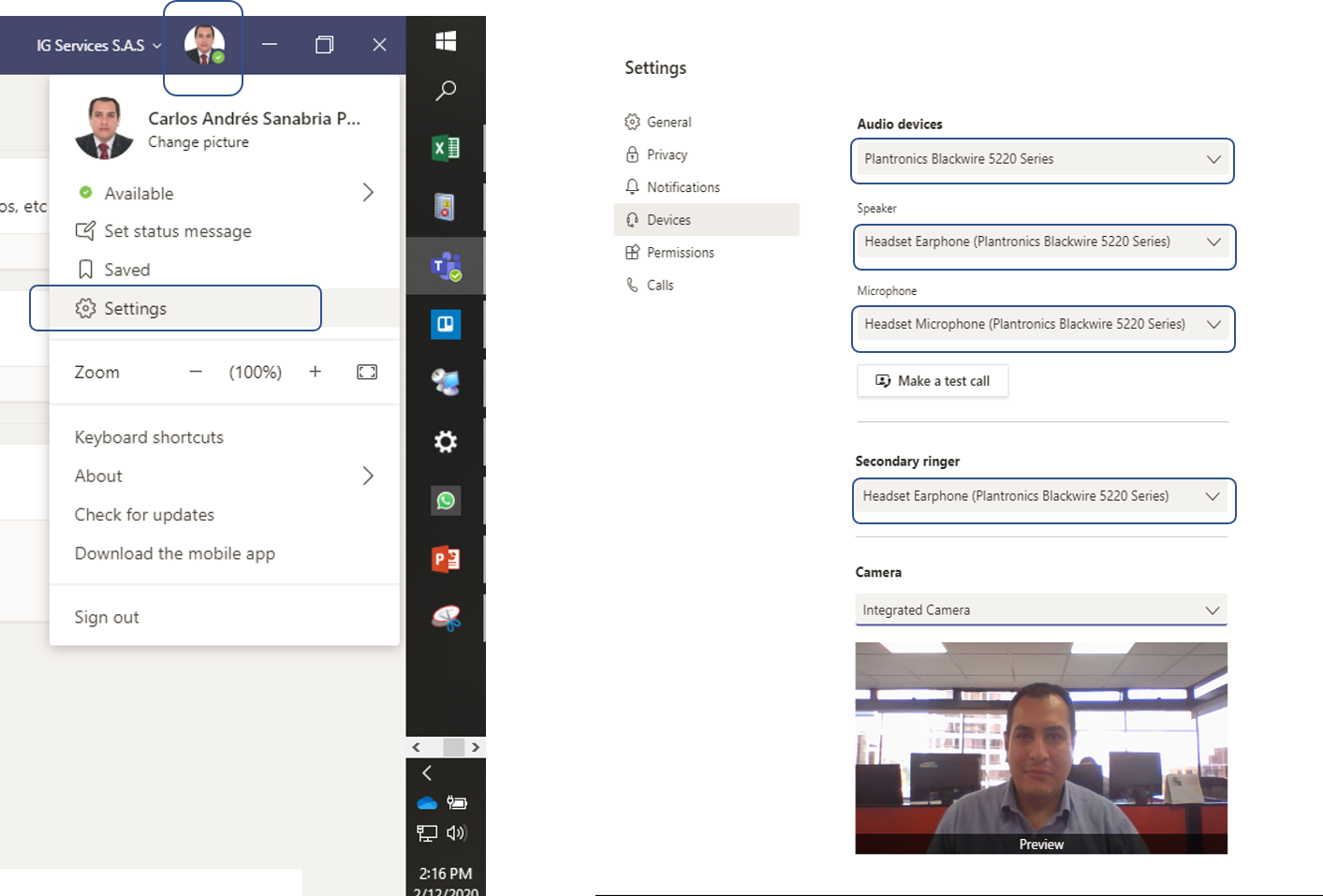

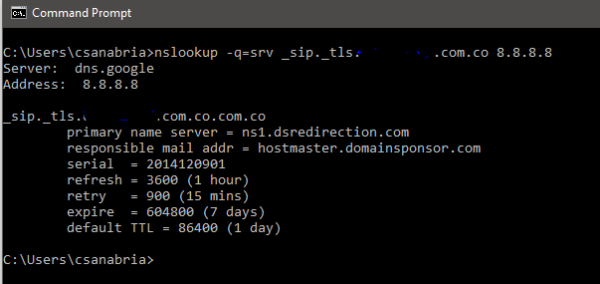

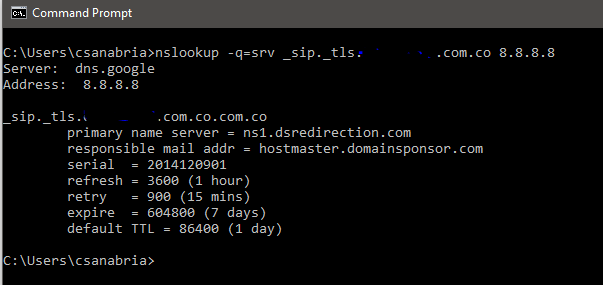

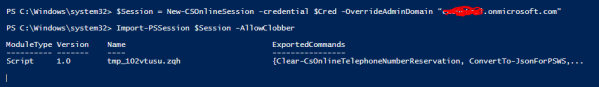

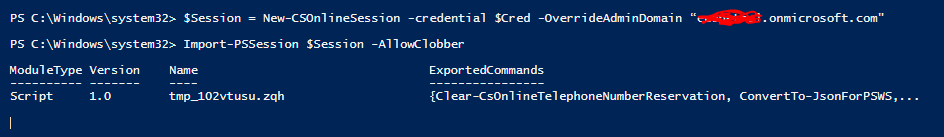

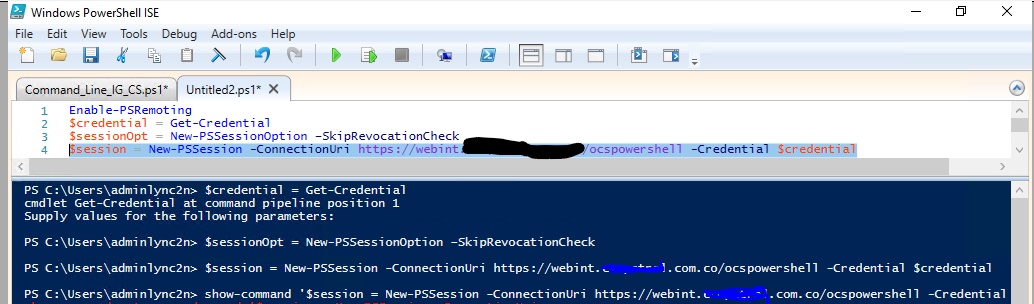

Para aplicarla los cambios lo haremos conectandos por PowerShell accediendo a los modulos de Azure AD y Exchange Online

Set-ExecutionPolicy Unrestricted

$UserCredential = Get-Credential

Install-Module msonline

Connect-MsolService -Credential $UserCredential

$Session = New-PSSession -ConfigurationName Microsoft.Exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $UserCredential -Authentication Basic -AllowRedirection

Import-PSSession $Session

Una vez conectados ejecutamos los comandos para visualizar las extensiones de archivos permitidos y bloquedos:

$formatenumerationlimit=-1 (Permite retirar la restrición de visualizar todos los valores)

Get-OwaMailboxPolicy OwaMailboxPolicy-Default | fl *allowed*,*blocked*

Una vez identificada la extensión que se quiere permitir se ejecuta el comandos de remover la restricción y luego el que habilita la entrega.

Set-OwaMailboxPolicy OwaMailboxPolicy-Default -BlockedFileTypes @{Remove = ".msh1xml"}

Set-OwaMailboxPolicy OwaMailboxPolicy-Default -AllowedFileTypes @{Add = ".msh1xml"}

Luego de esto debemos esperar un tiempo que el cambio se aplique o pedirle al usuario que cierre sesion y nuevamente ingrese.

Espero sea de utilidad sin embargo sugiero revisar primero las vulnerabilidades que se puedan presentar al permitir la entrega de algun archivo restringido por defecto.

¡Un Saludo y nos veremos pronto!